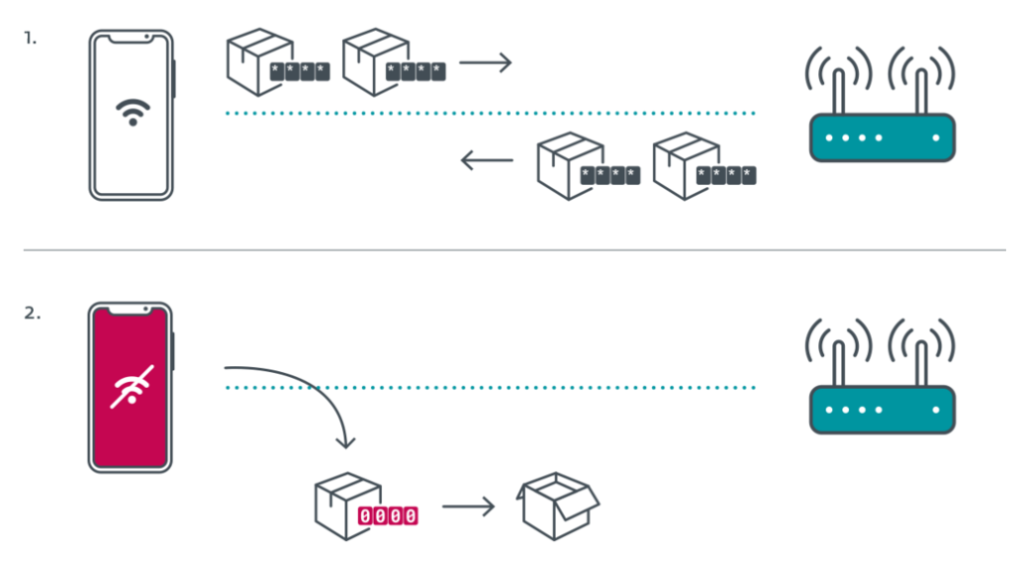

Una vulnerabilidad presente en los chips de WiFi, incorporados en dispositivos como computadoras, smartphones, tabletas, puntos de acceso WiFi y routers, genera claves de cifrado erróneas que exponen los paquetes de red a posibles ataques. Uno de estos dispositivos puede estar en tu oficina o casa.

En octubre de 2017 se descubría un tipo de ataque llamado KRACK que ponía en peligro el protocolo WPA2. Ahora llega Kr00k, una grave vulnerabilidad que afecta a todos los dispositivos con capacidad WiFi que utilicen chips de Broadcom y Cypress. Es decir, millones de dispositivos móviles de marcas tan populares como Apple, Samsung o Google, muchos de ellos ya sin soporte.

Kr00k ha sido detallado por investigadores de ESET y se ha compartido con la comunidad en la conferencia RSA 2020 de San Francisco. Según explican, la vulnerabilidad Kr00k puede ser aprovechada por los atacantes para interceptar y desencriptar el tráfico de redes WiFi basadas en WPA2, por lo que podrían “escuchar” todo el tráfico que pasa por los dispositivos afectados.

¿A quién afecta?

La vulnerabilidad afecta a todos los dispositivos sin parches con chips Wi-Fi Broadcom y Cypress FullMac. Estos son los chips Wi-Fi más comunes utilizados en los dispositivos cliente actuales, fabricados por fabricantes conocidos como Amazon (Echo, Kindle), Apple (iPhone, iPad, MacBook), Google (Nexus), Samsung (Galaxy) y dispositivos bajo muchas otras marcas.

Kr00k también afecta los puntos de acceso y enrutadores Wi-Fi, lo que hace que incluso los entornos con dispositivos cliente parcheados sean vulnerables. En general, antes de parchar había más de mil millones de dispositivos afectados.

¿Cómo sé si aún soy vulnerable a Kr00k?

Asegúrese de haber actualizado todos sus dispositivos con capacidad Wi-Fi, incluidos teléfonos, tabletas, computadoras portátiles y puntos de acceso y enrutadores Wi-Fi a las últimas versiones de sistema operativo, software y / o firmware. Según nuestra información, los parches para dispositivos de los principales fabricantes ya se han lanzado.

Como esta vulnerabilidad afecta los chips de Wi-Fi utilizados en dispositivos fabricados por varios proveedores, el proceso de parcheo involucra tanto a los fabricantes de chips (Broadcom y Cypress) como a los fabricantes de dispositivos. ESET reveló de manera responsable la vulnerabilidad identificada a Broadcom y Cypress, quienes posteriormente lanzaron parches a los fabricantes de dispositivos individuales.

Además, para ampliar el alcance de nuestra divulgación responsable, ESET ha trabajado con ICASI para garantizar que todos los fabricantes de dispositivos posiblemente afectados conozcan Kr00k.

Parches lanzados: si bien no tenemos una descripción completa de cuándo todos estos proveedores han lanzado actualizaciones de software posteriormente (debido al gran número), somos conscientes de lo siguiente:

- iOS 13.2 y iPadOS 13.2 – 28 de octubre de 2019

- macOS Catalina 10.15.1, Actualización de seguridad 2019-001 y Actualización de seguridad 2019-006 – 29 de octubre de 2019

- Aviso de seguridad de Cisco 20200226 – 27 de febrero de 2020

- Aviso de seguridad de Huawei 20200228-01 – 28 de febrero de 2020

Las consultas sobre parches de dispositivos por parte de otros fabricantes deben dirigirse a los respectivos fabricantes.

Fuente: https://www.eset.com/int/kr00k/

Itech Cyber Protection: Es la solución que integra la protección de datos y ciberseguridad todo en uno que incluye: identificación de vulnerabilidades, prevención de exploits, anti malware y anti ransomware basado en IA, herramientas de seguridad avanzada, gestión y control de dispositivos, filtrado de urls, prevención de fuga de informacion (DLP), copias de seguridad y restauración, recuperación ante desastres, uso compartido de archivos, asistencia remota, supervisión y creación de informes entre otras funcionalidades.