Se identificó una campaña activa de exfiltración y publicación de información que afecta principalmente a entidades públicas y a instituciones de educación superior en Colombia.

El panorama de ciberseguridad en Colombia vuelve a encender alertas. Durante el primer trimestre del año, el Equipo de Respuesta a Emergencias Cibernéticas de Colombia (ColCERT) identificó una campaña activa de exfiltración y publicación de información que afecta principalmente a entidades públicas y a instituciones de educación superior. Con 23 reportes de seguridad y al menos nueve actores de amenaza involucrados, el caso revela fallas estructurales en la gestión de plataformas tecnológicas y una creciente profesionalización de grupos dedicados al tráfico de datos y ciber delincuencia.

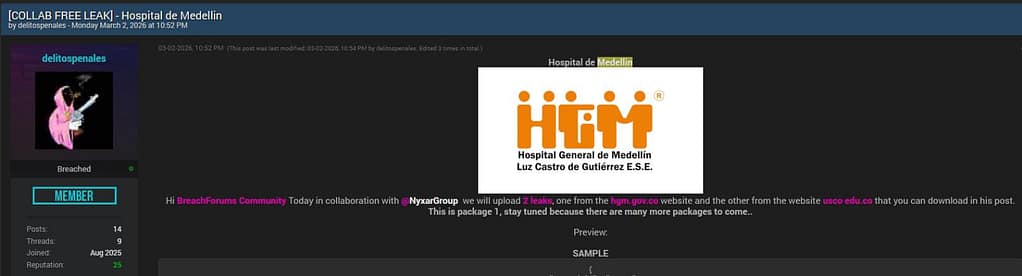

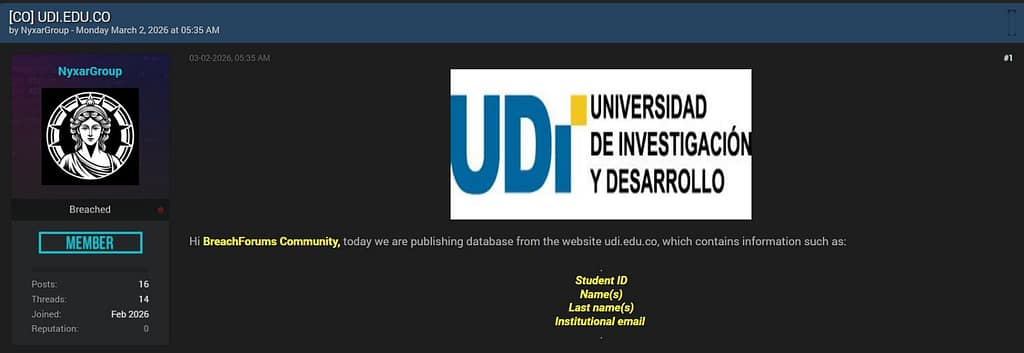

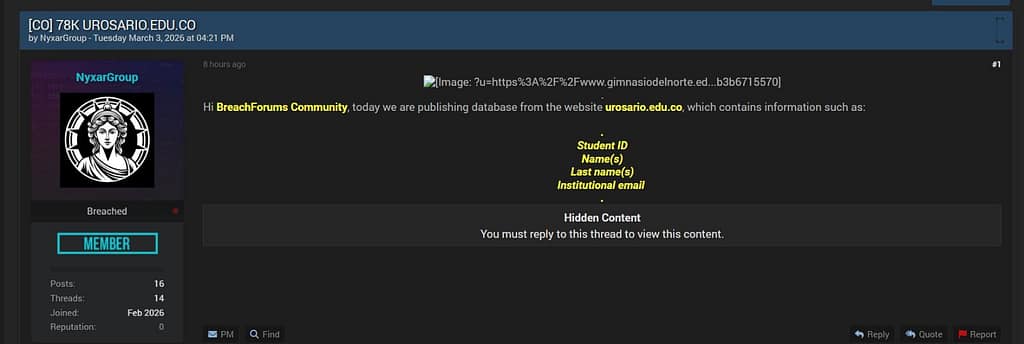

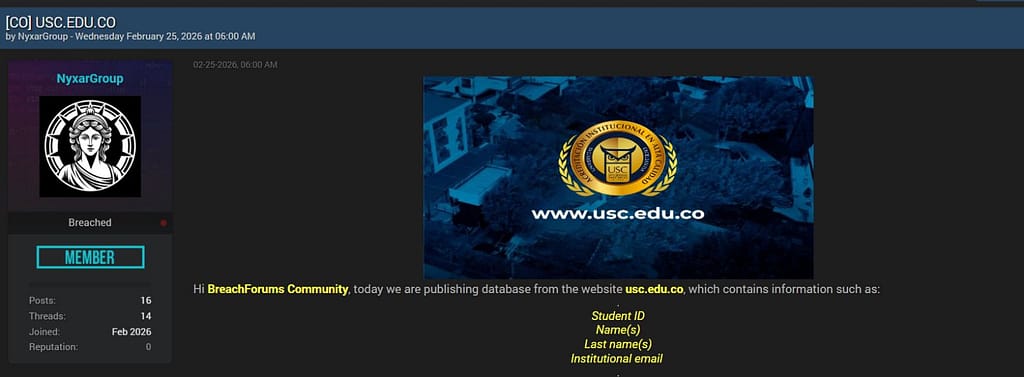

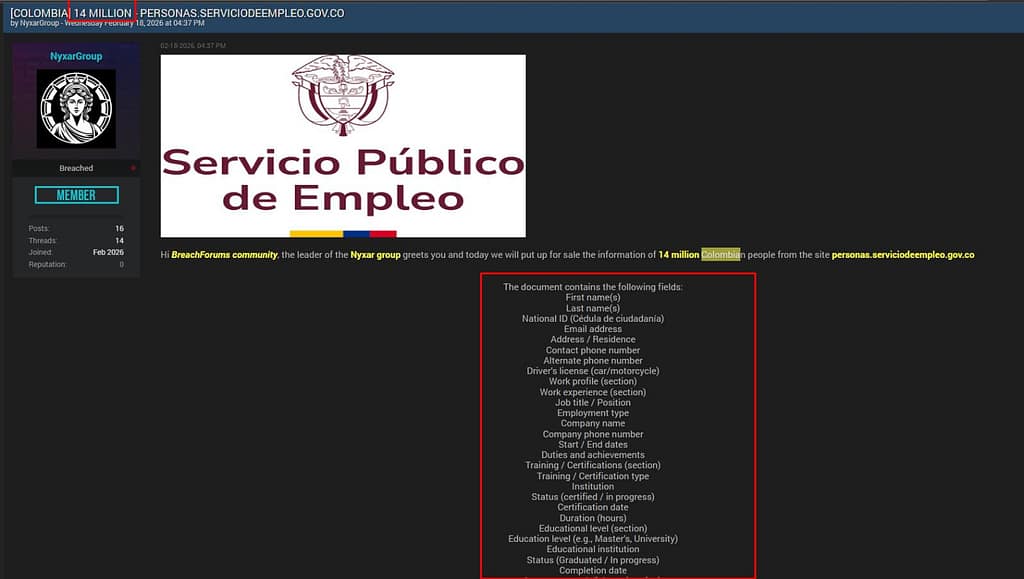

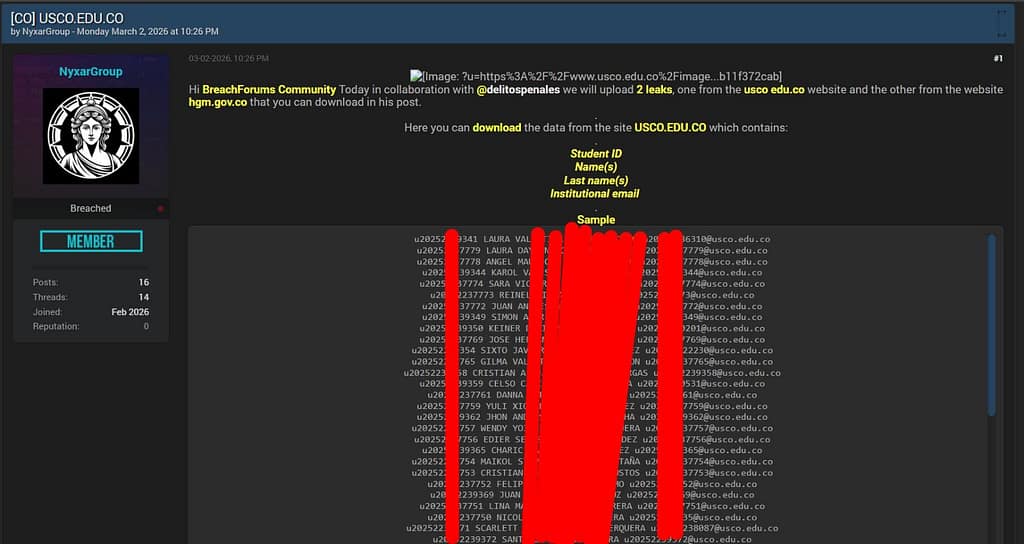

Entre los actores identificados, destaca NyxarGroup, una figura emergente dentro de foros clandestinos que ha centrado su actividad en la exposición y comercialización de datos presuntamente extraídos de plataformas institucionales.

Datos filtrados

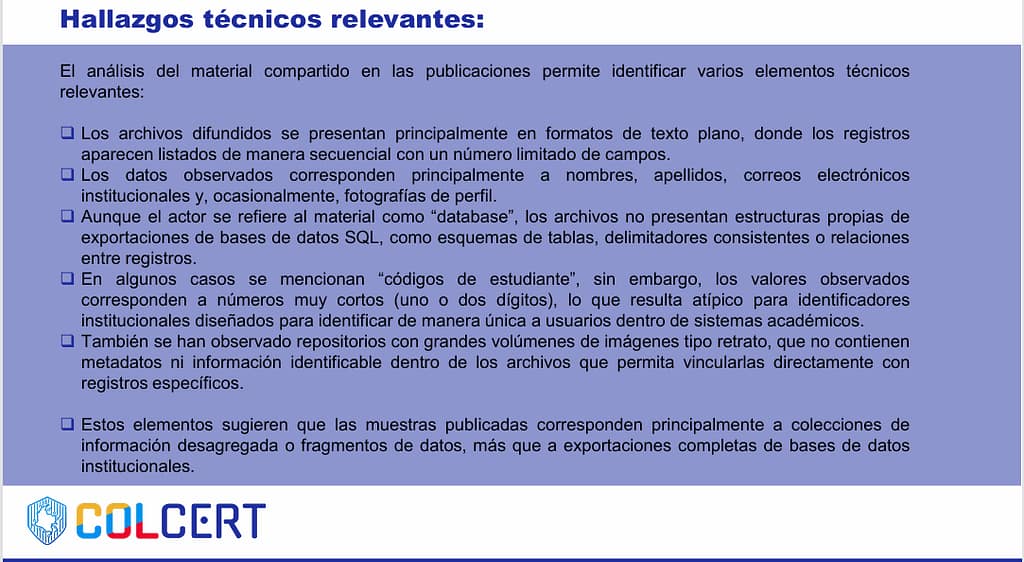

Uno de los hallazgos más relevantes del análisis de ColCERT es que la información filtrada se trata de:

- Archivos en texto plano.

- Listados con nombres, apellidos, correos institucionales y fotografías de perfil.

- Imágenes sin metadatos.

- Códigos de estudiante atípicamente cortos.

La información y datos filtrados supone un impacto potencialmente significativo: alimentar campañas de ingeniería social, spear‑phishing y suplantación de identidad, entre otros.

En varios repositorios se encontraron grandes volúmenes de imágenes tipo retrato sin ninguna estructura asociada. Esto sugiere que los actores están recopilando información mediante herramientas de web scraping para extraer datos, OSINT y Google Dorks, explotación de vulnerabilidades, o incluso malas configuraciones en plataformas educativas como Moodle y CMS WordPress que usan plugins o módulos desactualizados y con problemas de seguridad.

El análisis de las tendencias muestra una clara concentración de ataques en el sector educativo y gubernamental. Este enfoque apunta a una superficie de ataque amplia, con recursos limitados y sistemas frecuentemente desactualizados.

Además, se identificó un patrón recurrente en los foros donde NyxarGroup opera:

un modelo de “Leak‑to‑Sell”, es decir, publicar muestras gratuitas para ganar reputación y posteriormente ofrecer el conjunto completo a la venta. Estas son algunas de las imágenes publicadas de los sitios afectados:

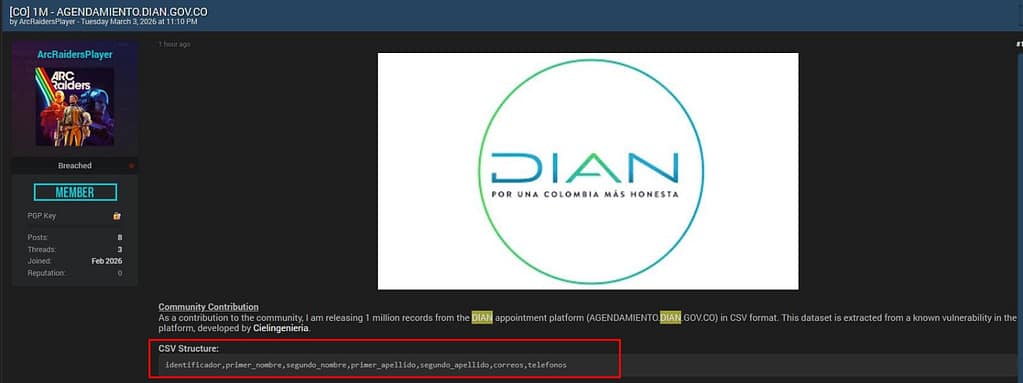

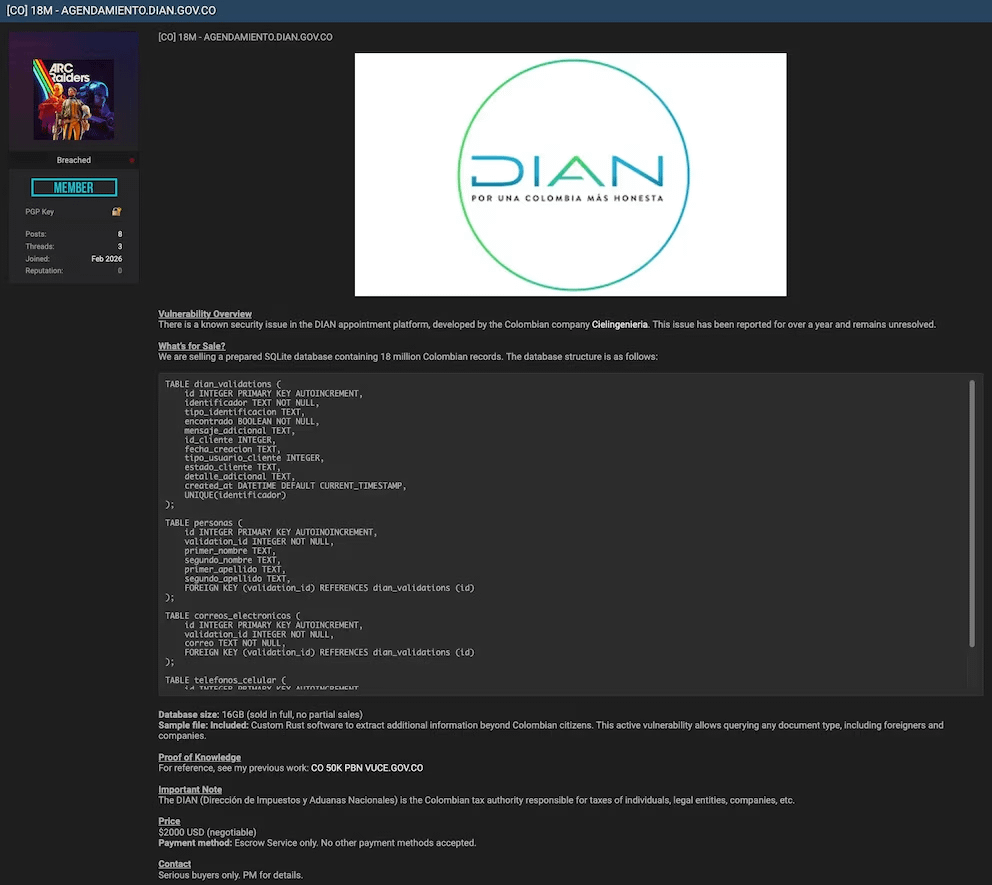

Robo masivo de datos en la DIAN

Según la publicación en Daily Dark Web, el atacante habría vulnerado la plataforma de agendamiento de citas de la DIAN, desarrollada por la empresa Cielingeniería, y estaría vendiendo una base de datos con información personal de 18 millones de colombianos.

El atacante con el nombre de ARC Raiders, asegura que la vulnerabilidad fue reportada hace más de 12 meses, pero no fue solucionada por las autoridades.

El ciberdelincuente ofrece:

- Un archivo de 16 GB con datos confidenciales.

- Información incluida: nombres, apellidos, tipo y número de documento, correos electrónicos y teléfonos.

Precio: USD 2.000, negociables, con depósito de garantía.

El hacker también vende un programa hecho a la medida para:

- Seguir extrayendo datos en tiempo real.

- Acceder a información de colombianos, extranjeros y empresas.

El vendedor afirma haber participado en un ataque anterior que comprometió 50.000 perfiles de la Ventanilla Única de Comercio Exterior.

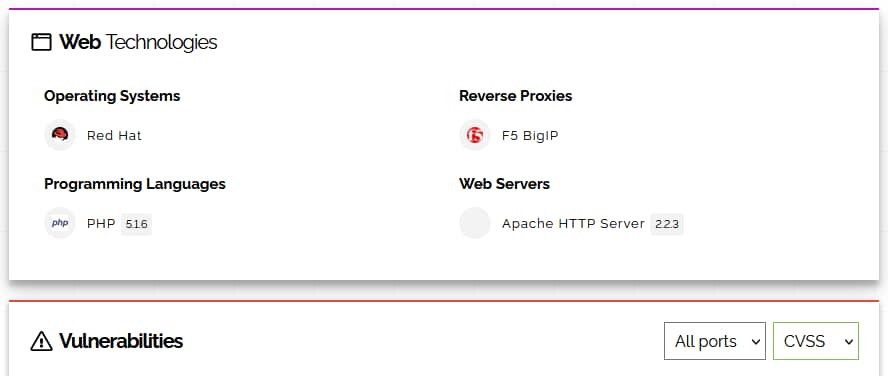

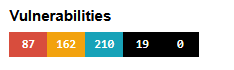

Al realizar una exploración por internet con herramientas de reconocimiento de footprinting o fingerprint, se detectan vulnerabilidades que están presentes en la infraestructura detrás del dominio dian.gov.co

La página de Daily Dark Web reúne múltiples reportes de brechas de datos y ciberataques que afectan a entidades públicas y privadas en Colombia. Los casos destacados incluyen:

Instituciones gubernamentales privadas afectadas

- CNSC (Nov 11, 2025): Ataque de extorsión que compromete 2.9 TB de información.

- Defensoría del Pueblo (Nov 10, 2025): Amenaza de filtración de datos de la entidad.

- Migración Colombia (Oct 10, 2025): Base de datos de inmigración presuntamente robada y ofrecida en venta.

Sector salud

- Hospital General de Medellín (Mar 3, 2026): Exposición de registros de pacientes tras un ataque.

Sector automotriz

- Distribuidora Nissan – Dinissan (Dec 23, 2025): Exposición de 680,000 registros de clientes.

Energía y tecnología

- Solumek SAS (Dec 19, 2025): Ataque del grupo de ransomware The Gentlemen a empresa de energía solar.

Industria y logística

- Stewart & Stevenson Colombia (Feb 20, 2026): Supuesta filtración de 19 GB de datos corporativos.

- Envía – Colvanes SAS (Oct 31, 2025): Robo de información de clientes de la empresa de logística.

Loterías

- Lotería de Medellín / Lottired (Oct 13, 2025): Filtración de datos de ganadores por parte del grupo Crimson Collective.

La siguiente imagen muestra el mensaje que los ciber delincuentes enviaron después del ataque al FNA.GOV.CO

La baja complejidad técnica refuerza la tesis de que muchos ataques explotaron fallas básicas como:

- Vulnerabilidades sin parches.

- Módulos desactualizados.

- Contraseñas débiles.

- Configuraciones permisivas de visibilidad en LMS y CMS.

- Protocolos y configuraciones débiles en servicios web.

Recomendaciones de seguridad

Se requiere una serie de acciones inmediatas y estrategias de fortalecimiento continuo para mitigar estos riesgos:

Acciones prioritarias

- Auditoría de registros de acceso.

- Parcheo urgente de sistemas.

- Activación de autenticación multifactor (MFA).

- Restricción de visibilidad de perfiles públicos.

- Revisión de políticas de autenticación.

- Hardening de plataformas LMS, CMS y aplicaciones legacy.

Medidas de mediano y largo plazo

- Rotación periódica de credenciales.

- Monitoreo de infostealer logs.

- Gestión activa de exposición OSINT.

- Escaneos continuos de vulnerabilidades con priorización basada en riesgo.

- Pruebas de penetración y validación de vulnerabilidades.

- Detección de scraping y solicitudes anómalas hacia APIs.

- Programas de concientización en ciberseguridad para usuarios internos.

¿Está seguro que su sitio o aplicación web es segura?

Recibe un Diagnóstico Sin Costo del estado de seguridad de tu aplicación o sitio web dando clic en el siguiente enlace: