Los ataques de ransomware han crecido significativamente en los últimos años y tienen el potencial de causar una interrupción impactante como fue con el reciente ataque al gigante de dispositivos IoT Garmin. Según los informes, la compañía se vio afectada por una variante relativamente nueva de ransomware llamada WastedLocker, que se ha relacionado con el grupo Evil Corp de Rusia.

El incidente causó que la compañía sufriera una interrupción del servicio mundial que abarcó varios días, evitando que los usuarios carguen datos de ejercicios a Garmin Connect y usen su servicio de navegación de aviación, FlyGarmin.

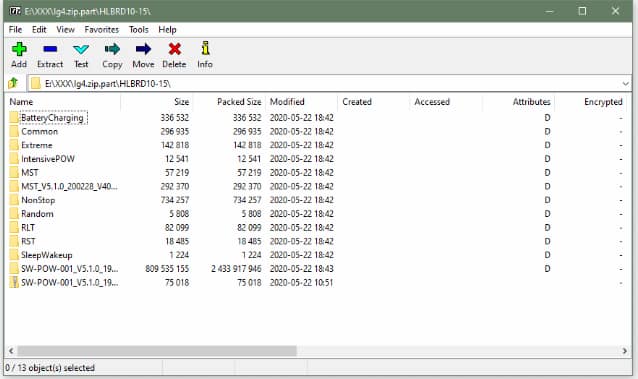

Maze ransomware, la cepa responsable del ataque de Canon, se ha utilizado previamente para cifrar y robar los datos de empresas como LG, Xerox, Cognizant y otras. Los operadores del ransomware Maze han publicado decenas de GB de datos internos de las redes de estas empresas luego de dos intentos fallidos de extorsión. Los delincuente filtraron 50,2 GB que afirman haber robado de la red interna de LG y 25,8 GB de datos de Xerox.

En una entrevista con la compañía de inteligencia de amenazas Bad Packets en junio, Troy Mursch, cofundador de la compañía, le dijo a ZDNet que ambas compañías tenían servidores Citrix ADC que en un momento u otro quedaron sin parches y vulnerables en línea, según los escaneos de Internet de su compañía. Los servidores eran vulnerables a la vulnerabilidad CVE-2019-19781, que Mursch describió como «el vector de compromiso favorito de Maze». Probablemente esta vulnerabilidad sea la misma que se aprovecho en el caso de Telecom Argentina.

Irónicamente, el mismo día en que la banda Maze filtró los archivos de LG en su portal de filtraciones, la firma de inteligencia de amenazas Shadow Intelligence le dijo a ZDNet en un correo electrónico que otro hacker estaba vendiendo el acceso al centro de investigación y desarrollo (I + D) de LG America en un foro de hacking. El precio inicial fue de entre U$S 10.000 y U$S 13.000, según algunas capturas de pantalla.

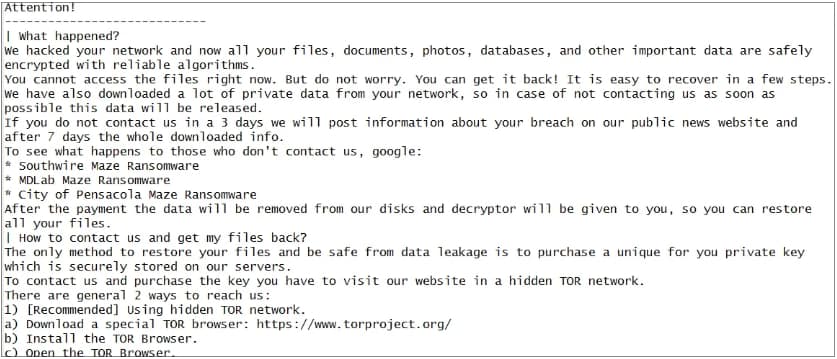

En muchos casos, los operadores de Maze también levantan una cantidad significativa de datos de la organización objetivo, para usar como palanca en las negociaciones. En el caso de Canon, los piratas informáticos afirman haber robado 10 TB de datos de bases de datos privadas después del ataque de ransomware que afectó numerosos servicios, incluidos el correo electrónico, los equipos de Microsoft, el sitio web de EE. UU

«También hemos descargado una gran cantidad de datos privados de su red, por lo que en caso de no contactarnos lo antes posible, se divulgarán estos datos»

«Si no se comunica con nosotros en 3 días, publicaremos información sobre su infracción en varios sitios web de noticias públicas y, después de 7 días, toda la información descargada».

Explica la nota de rescate.

Si bien los operadores de Maze se han atribuido la responsabilidad del ataque, los piratas informáticos no han revelado sus demandas de rescate, la cantidad de dispositivos encriptados ni muestras compartidas de los datos robados.

Aunque primero se pensó que la interrupción de image.canon estaba relacionada con el ataque del ransomware, Maze dijo que no fue causada por ellos.

Maze es un ransomware operado por humanos dirigido a empresas que compromete y se propaga sigilosamente lateralmente a través de una red hasta que obtiene acceso a una cuenta de administrador y al controlador de dominio de Windows del sistema.

Durante este proceso, Maze robará archivos no cifrados de servidores y copias de seguridad y los cargará en los servidores del actor de amenazas.

Una vez que hayan cosechado la red de cualquier cosa de valor y tengan acceso a un controlador de dominio de Windows, Maze implementará el ransomware en toda la red para encriptar todos los dispositivos.

Si una víctima no paga el rescate, Maze distribuirá públicamente los archivos robados de la víctima en un sitio de fuga de datos que hayan creado.

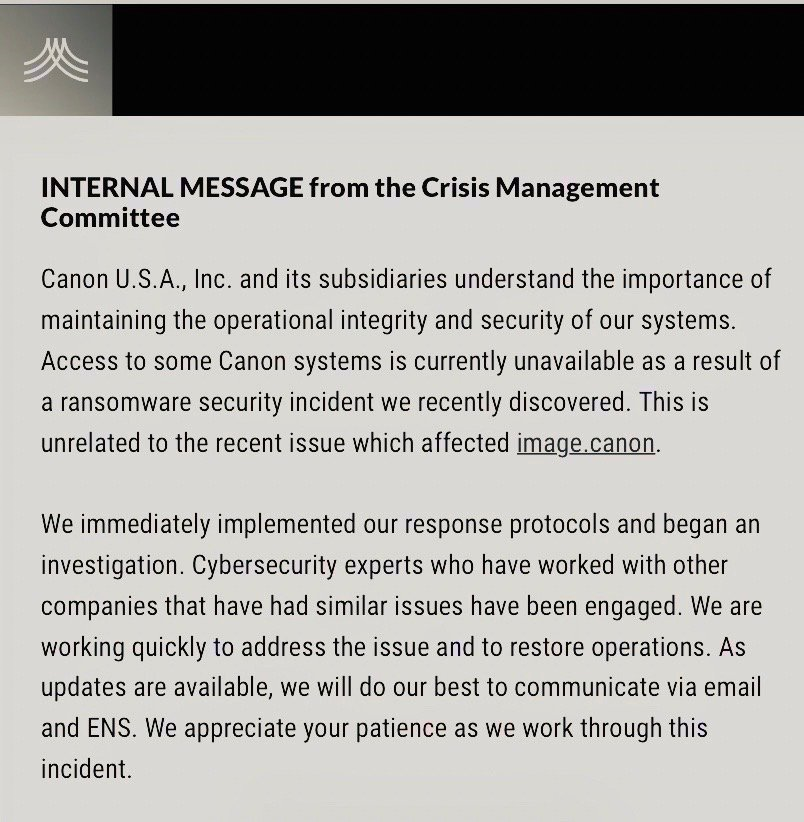

Canon revela ataque de ransomware a empleados

BleepingComputer ha obtenido una captura de pantalla de un mensaje interno enviado por Canon a los empleados que revela el ataque del ransomware.

Este mensaje afirma además que han contratado a una compañía de seguridad cibernética externa para ayudarles en su recuperación.

«Canon USA, Inc. y sus subsidiarias entienden la importancia de mantener la integridad operativa y la seguridad de nuestros sistemas. El acceso a algunos sistemas Canon no está disponible actualmente como resultado de un incidente de ransomware que descubrimos recientemente. Esto no está relacionado con el problema reciente que image.canon afectado «.

Fuentes: https://blog.segu-info.com.ar/ – https://www.bleepingcomputer.com/news/security/