Oracle Corporation ha confirmado una violación de datos que involucra a sus servidores Gen 1 más antiguos, lo que marca el segundo incidente de ciberseguridad revelado por la compañía en las últimas semanas y que afectarían a más de 140.621 organizaciones. Entre los registros se encuentran cientos de dominios de América Latina. Este incidente ha generado preocupación en la comunidad de ciberseguridad y ha puesto de manifiesto la importancia de proteger los datos sensibles. El gigante tecnológico Oracle enfrenta críticas por la forma en que está manejando dos violaciones de datos aparentemente separadas.

Detalles del Ataque

Oracle informó que los atacantes robaron credenciales de usuarios, incluyendo correos electrónicos, contraseñas con hash y nombres de usuario. La firma de ciberseguridad CrowdStrike y el FBI están investigando el incidente. Los datos robados fueron compartidos en foros de piratería, lo que confirma la gravedad de la situación.

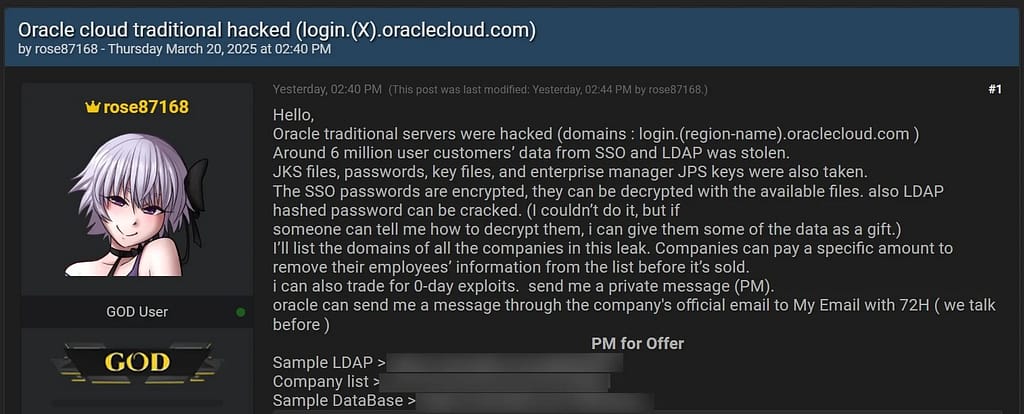

El actor de amenazas, identificado como «rose87168«, se atribuyó la responsabilidad de la violación y alegó el acceso a 6 millones de registros de datos. Según se informa, los datos robados incluyen nombres de usuario, direcciones de correo electrónico, contraseñas con hash y credenciales de autenticación confidenciales, como información de inicio de sesión único (SSO) y protocolo ligero de acceso a directorios (LDAP).

El atacante también exfiltró archivos Java Key Store (JKS) y claves JPS de Enterprise Manager. Si bien no se expuso información de identificación personal (PII) completa, Oracle confirmó que los datos comprometidos tienen aproximadamente 16 meses de antigüedad.

La violación se facilitó a través de un exploit de Java de 2020 que permitió al atacante desplegar un shell web y malware dirigido a la base de datos Identity Manager (IDM) de Oracle. La explotación de la vulnerabilidad CVE-2021-35587, reportada en 2022 sobre el producto Oracle Access Manager de Oracle Fusion Middleware, indica que Oracle no abordó oportunamente fallos de seguridad conocidos.

Cuando se le pidió que confirmara la autenticidad de los datos filtrados, Oracle le dijo a BleepingComputer que «no ha habido ninguna violación de Oracle Cloud. Las credenciales publicadas no son para Oracle Cloud. Ningún cliente de Oracle Cloud experimentó una violación ni perdió ningún dato».

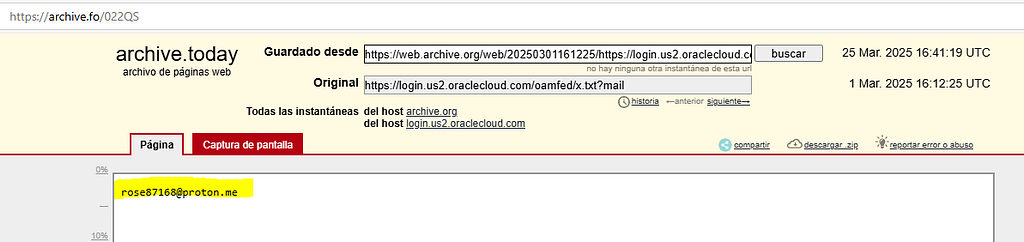

Oracle lo negó incluso después de que una URL archivada mostrara que el actor de amenazas subió un archivo que contenía su dirección de correo electrónico a uno de los servidores de Oracle. Esta URL se eliminó posteriormente de Archive.org, pero aún existe un registro del archivo.

«Oracle cambió el nombre de los antiguos servicios de Oracle Cloud para que sean Oracle Classic. Oracle Classic tiene el incidente de seguridad», confirmó el lunes el experto en ciberseguridad Kevin Beaumont.

Sin embargo, días después, BleepingComputer confirmó con varias empresas que las muestras adicionales de los datos filtrados (incluidos los nombres de visualización LDAP asociados, las direcciones de correo electrónico, los nombres de pila y otra información de identificación) recibidas del actor de amenazas eran válidas.

Brecha en Oracle Health

Además de la violación en la nube, Oracle notificó una brecha en Oracle Health, afectando a varias organizaciones de atención médica en EE. UU. Los datos de los pacientes fueron robados y los hospitales afectados están siendo extorsionados por un actor de amenazas llamado «Andrew» que exige millones de dólares en criptomonedas para no filtrar la información ni vender los datos robados, además ha creado sitios web claros sobre la violación para presionar a los hospitales para que paguen el rescate.

Según los informes, los clientes del hospital que hablaron con el medio se sintieron frustrados con las comunicaciones de Oracle con respecto al incidente. Fuera de la notificación, firmada por la vicepresidenta ejecutiva y gerente general de Oracle Health, Seema Verma, pero sin el membrete oficial de la compañía, la compañía ha dado instrucciones a los hospitales para que discutan la violación por teléfono en lugar de a través de mensajes escritos u orientaciones, dijeron.

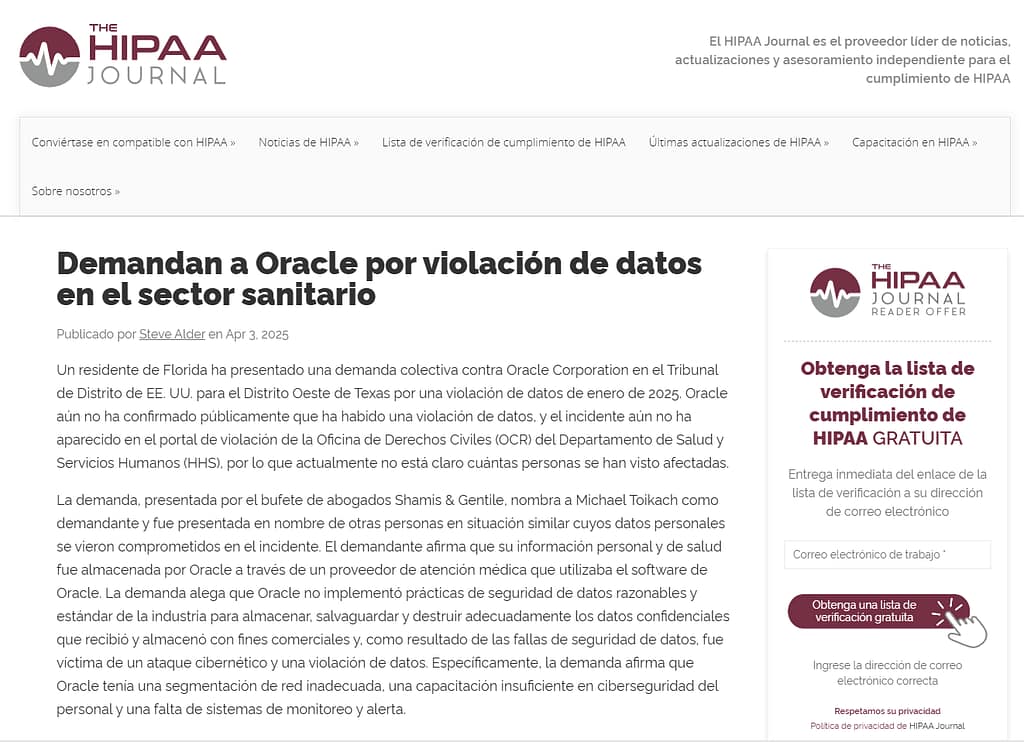

De acuerdo a lo informado, Oracle también les dijo a los clientes afectados que depende de los hospitales determinar si ha habido una violación de HIPAA y enviar cartas de notificación a sus pacientes afectados. Sin embargo, Oracle ayudaría a identificar a las personas afectadas, pagaría por sus servicios complementarios de monitoreo de crédito y robo de identidad, y proporcionaría un modelo de carta de notificación de violación para que lo usen los hospitales, según el informe.

El 3 de abril fue presentada una demanda por el bufete de abogados Shamis & Gentile quien nombra a Michael Toikach como demandante y fue presentada en nombre de otras personas en situación similar cuyos datos personales se vieron comprometidos en el incidente:

Conclusión

Los incidentes se seguridad registrados, pone de manifiesto las vulnerabilidades de los sistemas heredados que no se han migrado por completo a la infraestructura moderna de la nube. Los expertos advierten que, si se explotan aún más, estos incidentes podrían tener efectos en cascada en la seguridad de las empresas y las cadenas de suministro.

La respuesta de Oracle subraya los desafíos que enfrentan las grandes empresas para proteger los sistemas heredados mientras realizan la transición a plataformas más nuevas. A medida que continúan las investigaciones, se recomienda a los clientes afectados que restablezcan las credenciales, supervisen la actividad sospechosa e implementen medidas de seguridad mejoradas.

Si bien Oracle ha tomado medidas para mitigar el daño y tranquilizar a las partes interesadas, este incidente sirve como un duro recordatorio de las amenazas en evolución en el panorama actual de la ciberseguridad.

Este incidente subraya la necesidad de una ciberseguridad robusta y la importancia de mantener actualizados los sistemas y plataformas. Las organizaciones deben estar preparadas para enfrentar amenazas cibernéticas y proteger la información sensible de sus clientes.

Recibe un Diagnóstico Sin Costo del estado de seguridad de tu aplicación o sitio web dando clic en el siguiente enlace: