Ciberseguridad ¿Qué nos espera este 2020?

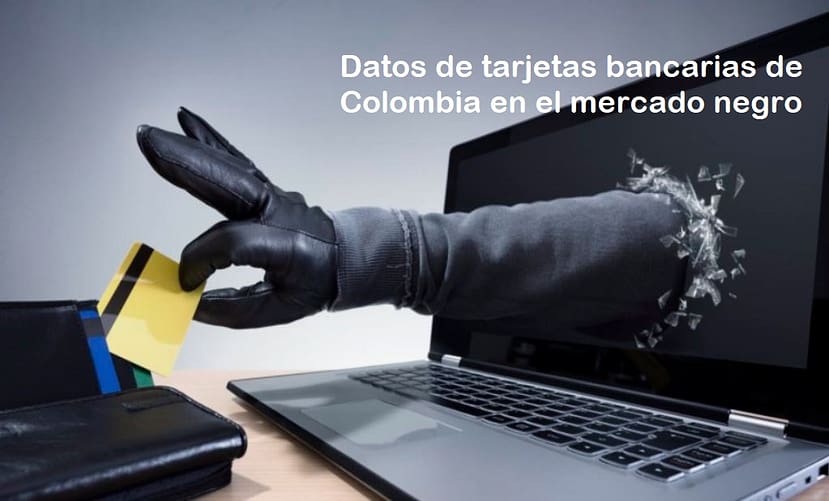

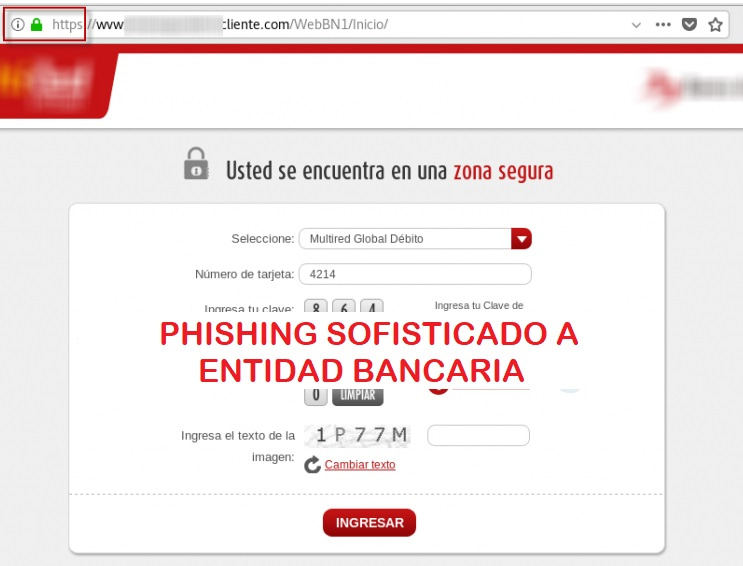

La ciberseguridad en la actualidad: ¿Cuáles han sido las principales amenazas en ciberseguridad?, ¿Cómo hacer frente a estas amenazas?, ¿Qué nos espera en términos de Ciberseguridad?, ¿Cómo hacerle frente a la problemática de ciberseguridad en el 2020? El uso de la nube y el Internet de las cosas son dos tendencias que facilitan las actividades…