Una estrategia de ciberseguridad no está destinada a ser perfecta, pero debe ser proactiva, eficaz, respaldada activamente y en evolución. Estos son los pasos necesarios para crearla.

Una estrategia de ciberseguridad es un plan de alto nivel sobre cómo su organización protegerá sus activos durante los próximos años (dos a cinco años). Obviamente, debido a que la tecnología y las amenazas cibernéticas pueden cambiar de manera impredecible, es casi seguro que tendrá que actualizar su estrategia antes de lo planeado. Su estrategia debe evolucionar a medida que evolucionan su organización y el mundo que lo rodea.

El resultado esperado de desarrollar e implementar una estrategia de ciberseguridad es que sus activos estén mejor protegidos. Por lo general, esto implica un cambio de un enfoque de seguridad reactivo a uno proactivo, en el que usted se concentra más en prevenir los incidentes cibernéticos que en reaccionar ante ellos después del hecho.

Pero una estrategia sólida de ciberseguridad también preparará mejor a su organización para responder a los incidentes que ocurren. Al evitar que los incidentes menores se conviertan en importantes, su organización puede preservar su reputación y reducir el daño a su imagen, empleados, clientes, socios, económicos y otros.

Construyendo una estrategia de ciberseguridad para su negocio

Desarrollar una estrategia de ciberseguridad para su empresa requiere esfuerzo, pero podría significar la diferencia entre superar a sus competidores y cerrar el negocio en los próximos años. Estos son los pasos básicos que puede seguir para desarrollar su estrategia:

Paso 1. Comprenda su panorama de amenazas cibernéticas

Antes de que pueda comprender su panorama de amenazas cibernéticas, debe examinar los tipos de amenazas cibernéticas a las que se enfrenta su organización en la actualidad. ¿Qué tipos afectan actualmente a su organización con mayor frecuencia y gravedad: malware, phishing, amenazas internas u otra cosa? ¿Sus competidores han tenido incidentes importantes recientemente y, de ser así, qué tipos de amenazas los causaron? Una estrategia de ciberseguridad no está destinada a ser perfecta; es una conjetura muy bien fundamentada sobre lo que debe hacer. Su estrategia debe evolucionar a medida que evolucionan su organización y el mundo que lo rodea.

A continuación, póngase al día con las tendencias de amenazas cibernéticas previstas que afectarían a su organización. Por ejemplo, muchos investigadores de seguridad sienten que el ransomware se convertirá en una amenaza aún mayor a medida que prosperen las empresas de ransomware . También existe una creciente preocupación por las amenazas de la cadena de suministro, como la compra de componentes comprometidos y usarlos dentro de su organización o incorporarlos en productos que vende a los consumidores. Comprender las amenazas a las que se enfrentará en el futuro y la probable gravedad de cada una de esas amenazas es clave para crear una estrategia de ciberseguridad eficaz.

Paso 2. Evalúe la madurez de su ciberseguridad

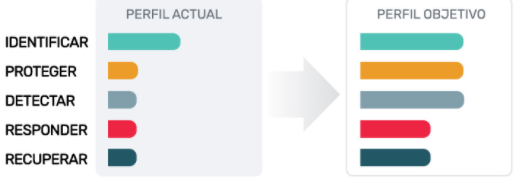

Una vez que sepa a qué se enfrenta, debe realizar una evaluación honesta de la madurez de la seguridad cibernética de su organización. Seleccione un marco de ciberseguridad, como el marco de ciberseguridad de NIST . Úselo primero para evaluar qué tan madura es su organización en docenas de categorías y subcategorías diferentes, desde políticas y gobierno hasta tecnologías de seguridad y capacidades de recuperación de incidentes. Esta evaluación debe incluir todas sus tecnologías, desde TI tradicional hasta tecnología operativa, IoT y sistemas ciber físicos.

A continuación, utilice el mismo marco de ciberseguridad para determinar dónde debería estar su organización en los próximos tres a cinco años en términos de madurez para cada una de esas categorías y subcategorías. Si los ataques distribuidos de denegación de servicio serán una amenaza importante, por ejemplo, es posible que desee que las capacidades de seguridad de su red sean particularmente maduras. Si el ransomware será su mayor problema de seguridad, puede ser clave asegurarse de que sus capacidades de copia de seguridad y recuperación estén muy desarrolladas. Los niveles de madurez a los que se dirige son sus nuevos objetivos estratégicos.

Paso 3. Determine cómo mejorar su programa de ciberseguridad

Ahora que sabe dónde se encuentra y dónde quiere estar, necesita averiguar cómo llegar a su destino. En este paso, usted determina cómo mejorar su programa de ciberseguridad para lograr los objetivos estratégicos que ha definido. Cada mejora consumirá recursos (dinero, tiempo del personal, etc.), por lo que deberá pensar en diferentes opciones para lograr los objetivos y los pros y los contras de cada opción.

Cuando haya seleccionado un conjunto de opciones, querrá presentárselas a la alta dirección de su organización para su revisión, comentarios y, con suerte, apoyo. Cambiar el programa de ciberseguridad puede afectar la forma en que se hacen los negocios, y los ejecutivos deben comprenderlo y aceptarlo como necesario para proteger suficientemente a la empresa de las amenazas cibernéticas. La alta dirección también puede estar al tanto de otros planes para los próximos años que sus esfuerzos podrían aprovechar.

Paso 4. Documente su estrategia de ciberseguridad

Una vez que tenga la aprobación de la administración, debe asegurarse de que su estrategia de ciberseguridad esté documentada a fondo. Esto incluye redactar o actualizar planes, políticas, pautas, procedimientos de ciberseguridad y cualquier otra cosa que necesite para definir lo que se requiere o recomienda para lograr los objetivos estratégicos, teniendo en cuenta las exigencias legales y normativas como es el cumplimiento de la ley de protección de datos personales, la cual exige que se construya un sistema de gestión de protección de datos personales y que debería estar alineado a la estrategia de ciberseguridad planteado. Dejar en claro cuáles son las responsabilidades de cada persona es clave.

Asegúrese de que, mientras escribe y actualiza estos documentos, obtiene una participación activa y comentarios de las personas que realizarán el trabajo asociado. También debe tomarse el tiempo para explicarles por qué se están realizando estos cambios y cuán importantes son los cambios para que, con suerte, la gente los acepte y apoye más las labores, reduciendo los riesgos de incidentes y procedimientos inadecuados que pueden generar sanciones por las entidades de control.

Y no olvide que su estrategia de ciberseguridad también requiere actualizar sus esfuerzos de capacitación y concienciación sobre ciberseguridad . Todos en la organización tienen un papel que desempeñar para mitigar los problemas de seguridad y mejorar su programa de ciberseguridad empresarial.

Conclusión

Desarrollar e implementar una estrategia de ciberseguridad es un proceso continuo. Es de vital importancia que supervise y reevalúe periódicamente la madurez de la seguridad cibernética de su organización para medir el progreso que está haciendo, o no está haciendo, hacia sus objetivos. Cuanto antes identifique un área que se está quedando atrás, antes podrá abordarla y ponerse al día. La medición del progreso debe incluir auditorías , pruebas y ejercicios internos y externos que simulen lo que sucedería en diferentes circunstancias, como un incidente de ransomware o una violación de datos personales.

Finalmente, esté preparado para repensar su estrategia de ciberseguridad si surge una nueva amenaza importante. La agilidad en seguridad es cada vez más importante. No tenga miedo de actualizar su estrategia a medida que cambian las amenazas cibernéticas y las tecnologías de seguridad y cuando su organización adquiere nuevos tipos de activos que necesitan protección.

En nuestro próximo articulo revisaremos las Cinco prácticas de ciberseguridad que toda organización debería adoptar.

Para recibir más información sobre la Guía de Ciberseguridad y las ultimas noticias de protección de datos, regístrese en nuestro Boletín de noticias:

Nota: Al registrarse recibirá un correo de confirmación. Revise su bandeja de correo no deseado o bandeja de entrada.