La empresa de tecnología japonesa Panasonic reveló que fue víctima de un «ataque cibernético» en sus operaciones canadienses y el grupo de Ransomware Conti se atribuyó la responsabilidad del ataque. Conti afirma haber robado 2,8 gigabytes de datos de Panasonic Canadá.

El ataque de febrero fue el segundo en sufrir la empresa en seis meses. En noviembre de 2021, Panasonic Japón reveló que un tercero había violado su red y accedido a archivos en sus servidores.

La compañía reveló en enero de 2022 que el ataque filtró información personal de candidatos y pasantes.

Según el medio japonés NHK , el acceso ilegal duró desde junio hasta noviembre de 2021.

De manera similar, Panasonic Corporation India sufrió un ciberataque en diciembre de 2020, filtrando 4 GB de información financiera.

El grupo de ransomware Conti filtra archivos presuntamente robados de Panasonic

El grupo de ransomware Conti comenzó a compartir documentos supuestamente robados en su sitio de fuga que incluye archivos y hojas de cálculo supuestamente robados de los departamentos de recursos humanos y contabilidad. Algunos de los documentos tenían nombres como «Base de datos global de recursos humanos» y «Presupuesto».

Panasonic no ha revelado la identidad del grupo de piratería o las demandas de ransomware, el método de intrusión, la naturaleza de la información robada o la cantidad de víctimas potenciales.

Sin embargo, la compañía dice que el ataque afectó la operación canadiense, que emplea a 400 personas y es parte del segmento norteamericano.

El portavoz de Panasonic, Airi Minobe , le dijo a TechCrunch que la compañía «tomó medidas inmediatas para abordar el problema con la ayuda de expertos en seguridad cibernética y nuestros proveedores de servicios».

Su respuesta «incluyó identificar el alcance del impacto, contener el malware, limpiar y restaurar servidores, reconstruir aplicaciones y comunicarse rápidamente con los clientes afectados y las autoridades pertinentes». Esta descripción se parece perfectamente a una respuesta de ataque de ransomware.

Minobe agregó que los esfuerzos para restaurar las operaciones aún estaban en progreso, aunque la principal prioridad era mitigar los impactos del presunto ataque de ransomware Conti.

“Desde que confirmamos este ataque, hemos trabajado diligentemente para restaurar las operaciones y comprender el impacto para los clientes, empleados y otras partes interesadas”, dijo Minobe. “Nuestra principal prioridad es continuar trabajando en estrecha colaboración con las partes afectadas para mitigar por completo cualquier impacto de este incidente”.

Conti ransomware una amenaza cibernética significativa

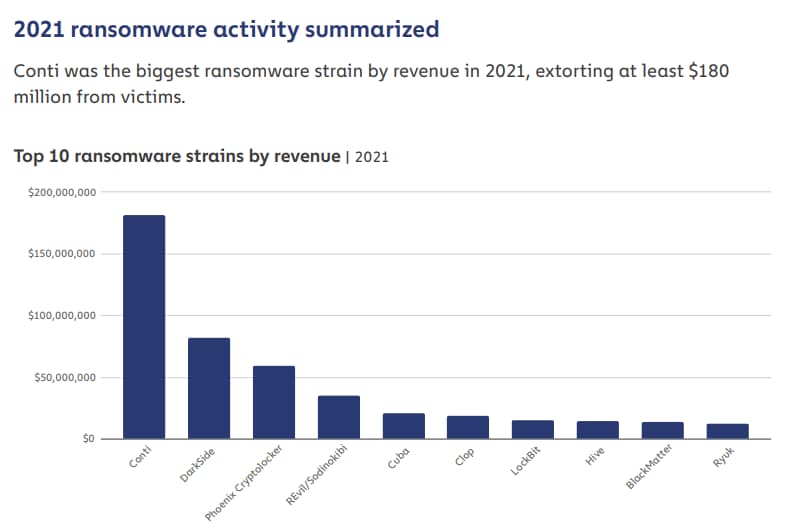

Conti ransomware se ha convertido en un actor líder de amenazas a pesar de existir solo durante dos años, ganando alrededor de $ 180 millones en 2021, según Chainalysis Crypto Crime Report .

Operado por el grupo Wizard Spider con sede en San Petersburgo, Rusia, Conti es el predecesor del ransomware Ryuk. Los vectores de ataque de Conti incluyen Trickbot y Cobalt Strike.

Conti ransomware compromete a sus víctimas a través de campañas de phishing que involucran archivos adjuntos infectados, credenciales RDP comprometidas, vulnerabilidades comunes, software infectado y redes de distribución de malware como ZLoader.

En 2021, CISA advirtió sobre Conti apuntando a las redes de atención médica y de primeros auxilios y el aumentó de los ataques de ransomware Conti a nivel nacional e internacional. Los ataques de ransomware han empeorado a lo largo de los años, con objetivos recientes tan variados como gobiernos estatales y locales, hospitales, departamentos de policía e infraestructura crítica.

“Panasonic fue golpeada dos veces por violaciones de datos en menos de seis meses, esto refuerza la noción de que los datos ahora son una moneda que no solo impulsa a las empresas, sino también a los piratas informáticos”, Amit Shaked, CEO y cofundador de Laminar . “La gran cantidad de datos confidenciales ahora disponibles en la nube es asombrosa y va en aumento. El problema es que la mayoría de los equipos de tecnología no tienen idea dónde están sus datos confidenciales en la nube y el viejo adagio sigue siendo cierto: no se puede proteger lo que no se ve”.

PTaaS: es un servicio moderno para encontrar vulnerabilidades y hacer pruebas de penetración (Pentest) y Hacking ético avanzado aprovechando la potencia de software especializado y la nube con la capacidad de realizar pruebas de seguridad bajo demanda, de forma ágil, automatizada y continua. Todo esto con el soporte, acompañamiento, revisión y verificación manual de nuestro Red Team y especialistas en seguridad web.

Recibe un Diagnóstico Sin Costo del estado de seguridad de tu aplicación o sitio web dando clic en el siguiente enlace: