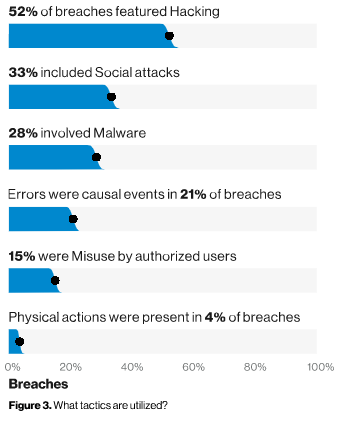

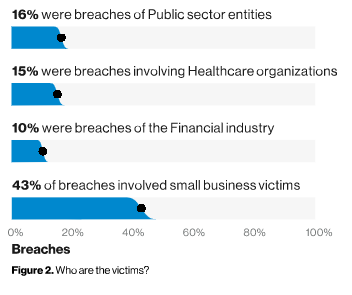

Según el Informe de investigaciones de brecha de datos de 2019 de Verizon, el cual se basa en el análisis de 41,686 incidentes de seguridad, de los cuales 2,013 fueron violaciones de datos confirmadas, se ve cómo los resultados están cambiando (o no) a lo largo de los años, así como también el panorama general de amenazas y de actores, acciones y activos que están presentes en las infracciones.

Es nuestra labor presentar información sobre las tácticas comunes utilizadas por los atacantes contra organizaciones en su industria. El propósito de este estudio no es frotar la sal en las heridas de la seguridad de la información, sino contribuir a la «luz» que crea conciencia y proporciona la capacidad de aprender del pasado.

Verizon report 2019

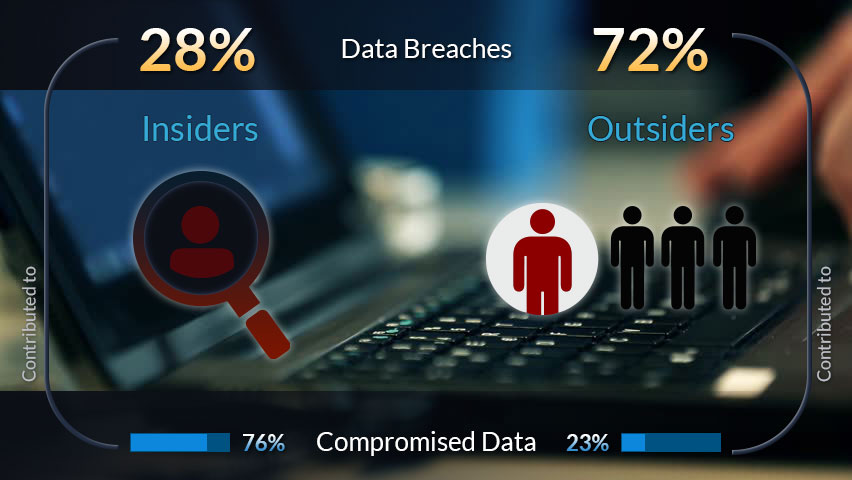

Las amenazas internas son un importante problema de seguridad para las organizaciones, son más difíciles de detectar y prevenir que los ataques externos, ya que incluso las personas encargadas de proteger los datos de una empresa pueden ponerlos en riesgo.

Según el informe técnico Uncover Insider Threats a través de Predictive Security Analytics, de los 320 profesionales de TI encuestados, uno de cada 10 dijo haberse quedado con información de la empresa antes de dejar su trabajo. Otro 15% de los profesionales de TI dijeron que eliminarían los archivos o cambiarían las contraseñas al salir de una empresa.

Como la mayoría de las organizaciones se centran en detectar y defenderse contra amenazas cibernéticas externas y piratas informáticos, las amenazas internas es el problema más grande y difícil de detectar, dijo el documento técnico.

Una encuesta incluso sugirió que la mayor amenaza al programa de ciberseguridad de una organización la constituyen los empleados. Este artículo elaborado por Nuix en 2015 reportó que la sorprendente mayoría de encuestados (el 93%) considera al “comportamiento humano” como la amenaza número uno a su seguridad. Lo interesante es que es una preocupación creciente, ya que el año anterior la figura había sido menor (88%).

Welivesecurity

Esto se observa también en Latinoamérica, dado que alrededor del 15% de las empresas pequeñas y medianas nombró al fraude interno como uno de los incidentes que sufrieron en 2018.

Los profesionales de seguridad informan que los ataques internos son más difíciles de detectar y prevenir que los externos: otra encuesta encontró que el 91% de los profesionales de TI y de seguridad dijeron sentirse vulnerables a las amenazas internas , ya sea que sus actos sean maliciosos o accidentales. Un 73% de los profesionales de TI encuestados en otro informe dijeron que creen que los ataques internos se han vuelto más frecuentes en el último año.

Algunas de las malas conductas que se realizan son:

1- La mayoría de las organizaciones utilizan procesos manuales de seguridad.

2- Se basan en reglas y roles de administración de identidad estática y obsoletos.

3- Se brinda a los usuarios acceso a información que no necesitan para su trabajo.

4- Se permite y se da la oportunidad de abusar de la información por el rol asignado dentro de la organización.

5- No se cuenta con políticas de seguridad efectivas, claras, funcionales y verificables.

6- El encargado de TI es juez y parte en el proceso de seguridad de información y no tiene quien lo audite.

7- No se cuenta con monitoreo y seguimiento de las actividades realizadas en la red y las tecnología usadas en la organización.

8- Las credenciales de los empleados son compartidas o robadas, lo que a menudo puede pasar desapercibido, según el informe.

En los últimos años la pérdida de información ha generado incidentes de seguridad a las organizaciones que en ocasiones han dañado su reputación, afectando el negocio mismo. Ante ello, se han desarrollado herramientas de seguridad que buscan minimizar este tipo de afectaciones, que tienen como propósito identificar las posibles vías por la cuales la información puede ser filtrada y actuar en consecuencia.

Soluciones de protección de información son ofrecidas para dar solución a los incidentes de esta naturaleza, por ejemplo herramientas denominadas Data Loss Prevention o Data Leak Prevention como SAFETICA. Y aunque los conceptos son utilizados casi de forma indistinta, es una realidad que dichas soluciones persiguen un objetivo común: la protección de los datos de una organización.

Data Loss Prevention vs. Data Leak Prevention (DLP)

Existen distintas posturas sobre la manera adecuada de nombrar soluciones de este tipo, por ejemplo, quienes consideran que la intencionalidad en un incidente de seguridad es un elemento importante para distinguir entre una fuga y la pérdida de información. En este caso se considera que una fuga se lleva a cabo de forma intencional, mientras que la pérdida es accidental. Sin embargo, es importante mencionar que también podrían existir pérdidas de información intencionales (como un empleado que borra una base de datos) y fugas accidentales (si se envía un correo electrónico con información sensible a un destinatario erróneo).