El malware se presenta en muchas formas: los virus, gusanos, rootkits, botnets, malware sin archivos, ransomware y cripto-mineros prevalecen en la naturaleza. El malware generalmente es, y casi por definición, una explotación de un sistema operativo o vulnerabilidad de la aplicación.

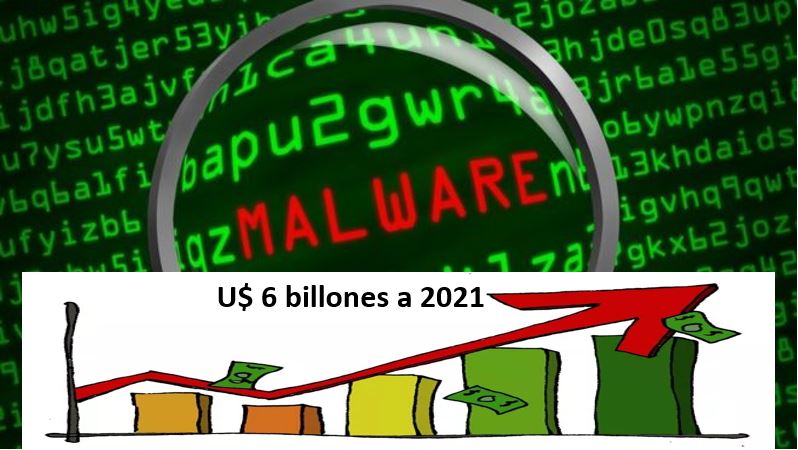

El aumento de malware continúa siendo una amenaza generalizada y costosa para las empresas, los gobiernos y los usuarios finales de todo el mundo. Múltiples fuentes de informes estiman que los costos totales de delitos cibernéticos relacionados con el malware alcanzarán los $2 billones a nivel mundial en 2019 y aumentarán a $ 6 billones para 2021.

Los tipos y clases:

Virus: Los virus son mucho más sofisticados que hace décadas. Ahora los virus son generalmente polimórficos, lo que significa que alteran su estructura para tratar de evitar la detección en cada iteración. Los virus infectan archivos y generalmente necesitan la interacción del usuario para iniciar un compromiso.

Gusanos: Los gusanos se propagan a través de redes no seguras, confiando en aplicaciones no parcheadas, comprometidas y puertos desprotegidos.

Rootkits: Los rootkits son malware de bajo nivel que generalmente se implementan como controladores de dispositivos en sistemas operativos. Los rootkits permiten a los malos actores el control completo de las máquinas afectadas.

Botnets: Las botnets son colecciones de dispositivos controlados, a menudo comprometidos por rootkits, que se utilizan en grandes cantidades para magnificar otros tipos de ataques, como ataques de denegación de servicio distribuido (DDoS), relleno de credenciales, adquisiciones de cuentas (ATO) u otras formas de cibercrimen. Las botnets pueden estar compuestas de PC, servidores, teléfonos inteligentes, dispositivos IoT, etc.

El malware sin archivos: es una innovación maliciosa bastante reciente que busca evitar escáneres antimalware basados en firmas, propagándose entre máquinas sin ser escrito y transferido como archivos. Este tipo de malware es un código malicioso que se propaga por proceso o inyección de memoria RAM. Una vez en un dispositivo objetivo, el malware sin archivos utiliza herramientas nativas como PowerShell para ensamblar y ejecutar la carga maliciosa.

Los ataques de ransomware: siguen siendo populares y evolucionan. El ransomware es una forma de malware que bloquea las pantallas de los usuarios y encripta más comúnmente los datos de los usuarios, exigiendo que se pague el rescate por la devolución del control o por las claves de descifrado. No hace falta decir que pagar el rescate solo envalentona a los perpetradores y perpetúa el problema del ransomware.

Muchas empresas y agencias gubernamentales se han visto afectadas por el ransomware en los últimos años. Los centros de salud han sido víctimas. La infraestructura de transporte se ha visto afectada. Incluso los departamentos de policía han sido atacados y han perdido datos valiosos. Como era de esperar, la protección contra ransomware se ha convertido en una prioridad para los CIO y CISO tanto en el sector público como en el privado.

Gran parte de la industria de la ciberseguridad, en los últimos años, ha cambiado su enfoque a la detección y respuesta en lugar de la prevención. Sin embargo, en el caso del ransomware, la detección es bastante fácil porque el malware anuncia su presencia tan pronto como ha comprometido un dispositivo. Eso deja al usuario lidiar con las consecuencias. Una vez infectado, las opciones son pagar el rescate y esperar que los malhechores devuelvan el control o envíen claves de descifrado (no recomendado, y no siempre funciona), o borren la máquina y restauren los datos de la copia de seguridad.

La restauración a veces es problemática si los usuarios u organizaciones no han estado al día con las copias de seguridad. Incluso si hay copias de seguridad disponibles, se perderá tiempo limpiando la computadora comprometida y restaurando los datos. Por lo tanto, se prefiere prevenir las infecciones de ransomware. Sin embargo, ningún producto antimalware es 100% efectivo en la prevención. Todavía es necesario tener procesos de copia de seguridad / restauración buenos y probados para los casos en que falla el antimalware.

La mayoría de los ataques de ransomware llegan como documentos de Office armados a través de campañas de phishing. Deshabilitar las macros puede ayudar, pero esto no es universalmente efectivo ya que muchos usuarios necesitan usar macros legítimas. El ransomware también puede venir menos comúnmente de descargas automáticas y publicidad maliciosa.

Crypto-jacking es la ejecución no deseada de software de cripto-minería en dispositivos de usuario. Los crypto-jackers capitalizaron el aumento de los precios de las criptomonedas. Aunque los precios de las criptomonedas han bajado un poco en la actualidad, el criptomoneda sigue siendo una amenaza para los dispositivos desprotegidos, lo que molesta a los propietarios de dispositivos con mayores costos de energía y baterías agotadas en el caso de los dispositivos móviles. Inicialmente, algunas soluciones antimalware no identificaban el software de minería criptográfica como malicioso, ya que podía crearse con un código de libre acceso y, a veces, legítimo.

Las características clave de los productos de protección de endpoints incluyen agentes basados en host para detectar y prevenir la ejecución de código malicioso, consola de administración para recopilar y analizar información de agentes desplegados; recopilar el estado del parche del agente e impulsar actualizaciones, y una interfaz para los sistemas de inteligencia de seguridad.

Todas las computadoras, teléfonos inteligentes y tabletas de los usuarios finales deben tener instalados clientes de seguridad de punto final antimalware, preferiblemente con suscripciones actualizadas. Los servidores y los escritorios virtuales también deben protegerse. Las plataformas de Windows siguen siendo las más vulnerables, aunque cada vez hay más malware para Android y Linux. Es importante recordar que los dispositivos iOS y Mac de Apple no son inmunes al malware, y a medida que aumenta la cuota de mercado, particularmente para los dispositivos Mac, también aumentará la cantidad de malware para esa plataforma.

Fuente: https://www.welivesecurity.com/la-es/