El CSIRT en Colombia emitió alerta de seguridad sobre manifestaciones violentas cibernéticas por grupos cibercriminales que estarían realizando actividades de reconocimiento, escaneo e identificación a infraestructuras críticas del país, de la misma manera amenazan con desarrollar actividades delictivas en el ciberespacio en contra de los sistemas de información de entidades públicas y privadas.

Esta información se deriva por parte de 07 entidades gubernamentales en el marco del desarrollo del Paro Nacional del 28 de abril de 2021 y días subsiguientes.

- Presidencia de la República (Csirt Presidencia)

- Ministerio de Defensa (ColCERT)

- Ministerio de Comunicaciones (CSIRT Gobierno)

- Fiscalía General de la Nación

- Fuerzas Militares (CCOCI)

- Policía Nacional (Centro Cibernético, DIPOL, DIPRO, POLFA, CSIRT PONAL)

- Dirección Nacional de Inteligencia),

Mediante información disponible obtenida a través de fuentes abiertas y medios técnicos se identifico que grupos hacktivistas y algunos grupos cibercriminales estarían realizando actividades de reconocimiento y escaneo:

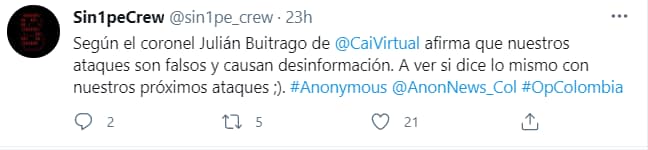

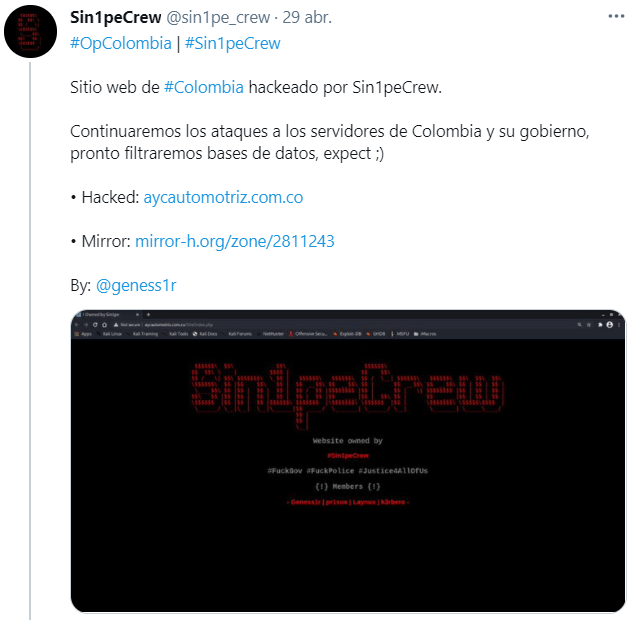

@sin1pe_crew, posible actor con geolocalización en Argentina ha participado en varias operaciones cibernéticas con afinidad a Anonymous. Desde 2020, su interés por sitios web colombianos del dominio gov.co se ha hecho evidente. Este actor evidenció su apoyo en redes sociales a la operación #OpColombia.

Tener en cuenta las siguientes ips, de las cuales se han identificado ataques:

191.156.137.40 – Colombia – SQL Injection

186.29.215.31 – Colombia – SQL Injection

191.233.248.242 – Brasil – SQL Injection – Bad bots

91.232.159.35 – Ucrania – SQL Injection

185.183.106.120 – España – SQL Injection – Bad bots

El colectivo de activistas Anonymus hizo una invitación a todos sus miembros en el mundo para que se unan y apoyen la operación en Colombia llamada #OpColombia, el siguiente es el video que publicaron en redes sociales:

Recomendaciones de seguridad

- Es importante que los administradores web monitoreen el canal de publicación y que hagan bloqueo por geo ip, los que puedan de acuerdo a su misionalidad, para disminuir el vector de incidencia.

- Robustecer los protocolos de seguridad de los sistemas de información con el fin de contrarrestar situaciones que pongan en riesgo la disponibilidad, la integridad y la confidencialidad de la información.

- Aumentar monitoreos a todos los sistemas de información y operación.

- Tomar medidas necesarias de prevención, detección, respuesta y resiliencia para proteger los activos y servicios esenciales de la Nación.

- Realizar actividades de mitigación frente a posibles ataques cibernéticos.

- Poner en conocimiento oportunamente cualquier situación cibernética que se presente.

Medidas de protección en la red interna

Cuando la página web se encuentra en la red interna de la entidad se han de incorporar elementos de protección perimetral para protegerlo. Entre otras medidas:

- Ubicar el servidor web en una zona desmilitarizada (entre cortafuegos), también llamada DMZ, evitando así que un intruso pueda acceder a la red interna si vulnera el servidor web; implementar un sistema de detección y prevención de intrusiones (IDS/IPS) que monitorizan las conexiones y nos alerta si detecta intentos de acceso no autorizados o mal uso de protocolos; y utilizar un dispositivo o software con funcionalidad mixta (antivirus, cortafuegos y otras), como un UTM que permite gestionar de manera unificada la mayoría de ciberamenazas que pueden afectar a una empresa. El uso combinado de estos elementos, que pueden ser tanto software como hardware, y su correcta configuración, reducirá las posibilidades de sufrir un ataque de denegación de servicio.

- Medidas de protección en el hosting: En caso de que se haya contratado un hosting, se deben exigir las medidas de seguridad mencionadas anteriormente al proveedor.

- Redundancia y balance de carga: La redundancia consiste en tener el activo duplicado en más de un servidor y el balanceado de carga permite que se asigne a un servidor u otro en función de la carga de trabajo que esté soportando. Esta medida reduce los riesgos de sufrir uno de estos ataques, ya que al tener más de un servidor se reducirá la posibilidad de que se detenga debido a la sobrecarga. Además, aporta otras ventajas como la tolerancia a los fallos, ya que, si un servidor cae, el total del trabajo lo asumiría el otro servidor.

- Soluciones de Firewall de aplicaciones web: Una de las soluciones que cualquier servicio web considerado crítico debe tener es un cortafuegos de aplicación o WAF por sus siglas en inglés: Web Application Firewall.

- Sistemas actualizados: Algunos de los ataques de denegación de servicio tienen su origen en sistemas desactualizados, pues estos son en esencia más vulnerables. Mantener el software (servidores, gestores de contenidos web, etc.) actualizado es esencial para evitar cualquier tipo de ataque. Los ataques DoS o DDoS no son una excepción.

- Reducir la superficie de ataque lo máximo posible, por lo que cualquier servicio que no sea estrictamente necesario para el correcto funcionamiento de la web debe ser desinstalado. Cuanto menor sea la superficie de ataque, menor será la posibilidad de sufrir uno.

Por último, contar con un Plan de Seguridad de la Información y su correspondiente procedimiento de Gestión de Incidentes que contemple este tipo de ataques.

POR FAVOR, EN CASO DE ESTAR REALIZANDO ALGÚN MANTENIMIENTO EN LOS PORTALES WEB, se recomienda habilitar un banner indicando que se encuentran efectuando dicho mantenimiento.

En caso de ser necesario, puede comunicarse con CSIRT Gobierno por medio de los siguientes canales:

+1 5159728 o 018000910742 opción 4.